模糊测试

模糊测试是一种暴力可靠性测试技术。它采用黑盒测试的思想,通过手动或半手动的生成大量畸形的随机数据来作为应用程序的输入,并监视程序异常,以发觉应用程序中可能存在的漏洞或模糊测试是一种暴力可靠性测试技术。它采用黑盒测试的思想,通过手动或半手动的生成大量安全缺陷。

当渗透测试者遇见没有任何已知漏洞的系统时,有必要考虑是否存在0day漏洞的可能性。所有计算机程序的本质都是接收用户输入,之后对其解析、处理、计算并返回结果。模糊测试的根本思路就是由测试人员向程序发出大量随机或半随机的数据,通过观察程序对不同输入数据的处理结果(如程序是否发生异常或崩溃),直观的判定程序是否存在漏洞。

借助模糊测试技术可以深度挖掘软件所暗含的通过其他测试手段未能挖掘下来的漏洞,例如缓冲区溢出、格式化字符串、代码注入和许多其他类型的漏洞。

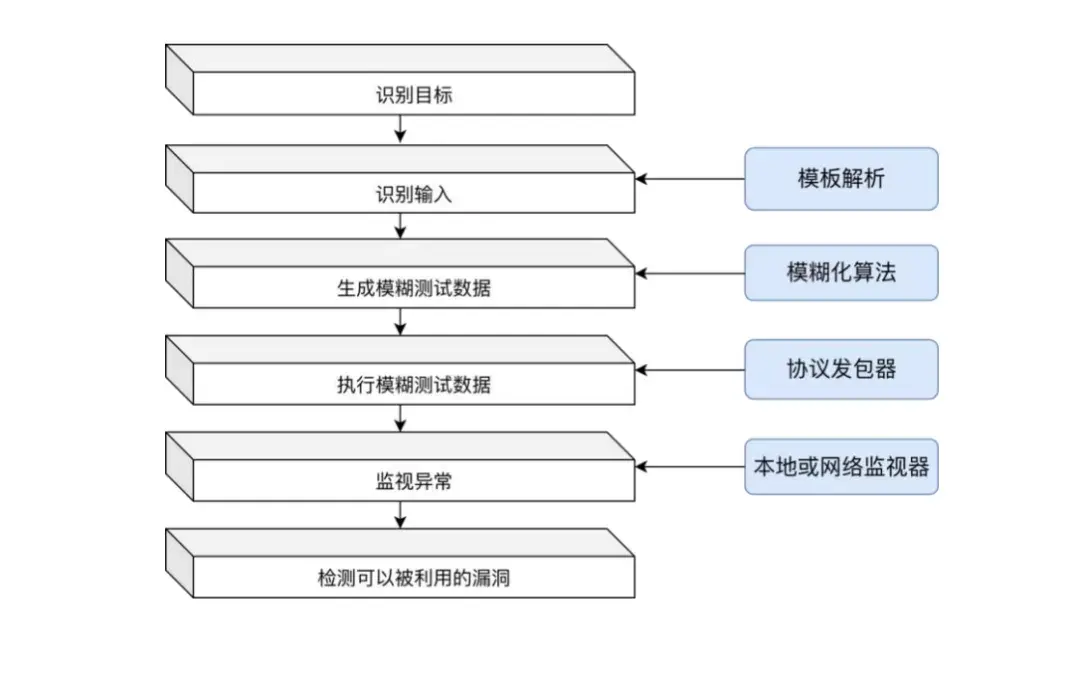

模糊测试一般由6个步骤组成:辨识目标、识别输入、生成模糊测试数据、执行模糊测试数据、监控输出和鉴定问题的可用性。

要进行模糊测试,必然要使用模糊测试工具。市面上的模糊测试工具有好多,这种工具运用在不同的方向上,例如用于测试文本格式、网络通讯合同、Web应用、无线通讯合同等。有输入的地方就有可能形成功击面,不可信的数据输入源常常会输入一些不安全的或与规定不一致的数据,因而形成不可预知的后果。因而须要对所有可能的数据输入进行尝试,即进行模糊测试,以验证已知和未知的漏洞。

本文将分为上中下三篇文章,介绍一些现有的运用在不同方向上的优秀fuzzing开源项目,包括通用Fuzzers、通信合同Fuzzers和文件Fuzzers。

通用Fuzzers

开源网安模糊测试平台(简称:SFuzz)

1、什么是SFuzz

SFuzz是一款基于模型的通用模糊测试工具,提供丰富的模糊测试模型linux系统安全检测工具,可测量出各类软、硬件系统部件里的漏洞,支持文件格式、网络合同、工业控制合同、硬件设备及物联网等的安全测试。SFuzz平台具有效率高、可并发、可扩充、可回溯等优点,才能手动形成大量边界用例、畸形用例、随机用例等,通过这种测试用例发觉被测对象是否有潜在安全漏洞。

1.1、SFuzz的工作原理

SFuzz平台通过模型库提供最广泛的合同测试等功能,累计200种左右。SFuzz依据被测对象的合同格式,通过对合同的解析剖析,生成报文数据包(即种子输入),之后再借助SFuzz的变异算法,得到大量的测试用例。值得一提的是,SFuzz通过随机化序列技术,只要Fuzzing仍然在运行,可以不断的生成测试用例,通过对这种测试用例的执行,最终得到Crash

(工作原理)

1.2、SFuzz检查的业务流程

(SFuzz检查的整体流程)

SFuzz平台采用框架式结构设计,可灵活配置不同的测试模型,适用于固件、驱动、软件、网络合同、API插口等不同产品、不同场景、不同层次的模糊测试。

通讯合同Fuzzers

我们晓得,为了完成通讯或特定服务linux系统安全检测工具,通讯双方实体必须遵守一定的规则和约定,这儿的规则和约定就是通讯合同。但在网路合同组装、解析的过程中可能存在漏洞,例如功击方在与目标应用通讯的过程中,向目标应用发送了变异或错误的值,致使目标应用发生了异常。因而,我们针对通信合同进行测试。

原始的做法是在晓得产品服务端与顾客端的通讯合同后,按照合同的格式和定义来打算大量测试数据,之后自动地发送给服务器端,企图找到一些安全漏洞。但剖析通讯合同本身就是一件难事,须要测试人员把握一定的合同知识,并且自己打算数据,历时耗力,成本太高。这时,模糊测试就派上用场了。通过模糊测试,测试人员只须要把测试目标告诉测试工具,测试工具将手动生成大量测试数据,并将数据发送给目标服务器,最后由测试人员对测试结果进行剖析即可。

网路合同模糊器的测试对象主要是各种网路产品中的网路合同解析模块,目的是测试其在组装、解析网路合同过程中是否存在漏洞。网路合同模糊测试的思想是模糊器与被测目标进行通讯,向被测目标应用发送变异或包含错误的模糊值,并监视目标应用,以发觉错误。

针对通讯合同的开源的Fuzz工具——BED

1、什么是BED?

BED(BruteforceExploitDetector)是一款纯文本合同的模糊测试工具,常用于测量程序是否存在潜在的漏洞,如缓冲区溢出、格式化字符串、整体溢出等漏洞。它可以按照指定的合同,手动发送各类模糊数据或富含问题字符串的命令组合,测试目标的处理方法,因而判定目标是否存在缓冲区溢出等常见漏洞。它预置了是一种插件,这种插件针对不同的服务或系统,如FTP、POP等。同时,这种插件内包含了已知的各类功击荷载。BED通过加载插件,向目标主机发送功击数据,假如发觉目标难以响应,则说明目标可能存在缓冲区溢出等漏洞。

BED目前支持的合同有finger、ftp、http、imap、irc、lpd、pjl、pop、smtp、socks4和socks5。

2、BED的简单使用

KaliLinux系统中自带了BED网路检测工具,它通过不断的向目标服务器发送已有的通讯测试包以及基于这种包的一些变异用例来测试目标服务器的通讯合同是否存在漏洞。

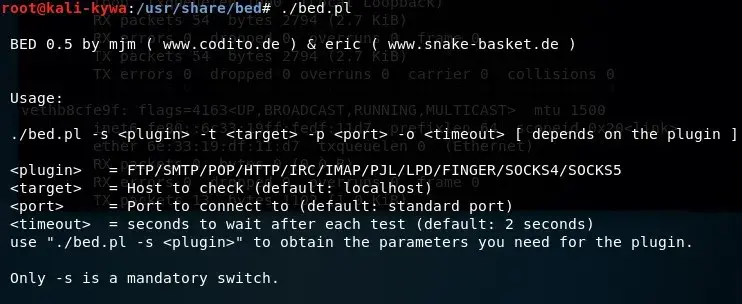

BED的相关文件储存在KaliLinux的/usr/share/bed路径下,执行bed.pl文件将显示BED的使用说明,你也可以直接在终端执行bed命令查看。

按照使用说明,我们可用清楚地看见BED的基本使用命令格式大致为:./bed.pl-s-t-p-o[dependsontheplugin]

其中-s标志用于扫描;指定要选择的合同;-t标志用于指定目标(IP地址),注意,不能指定为localhost;-p标志用于指定端口;最后使用-o标志来设置超时。

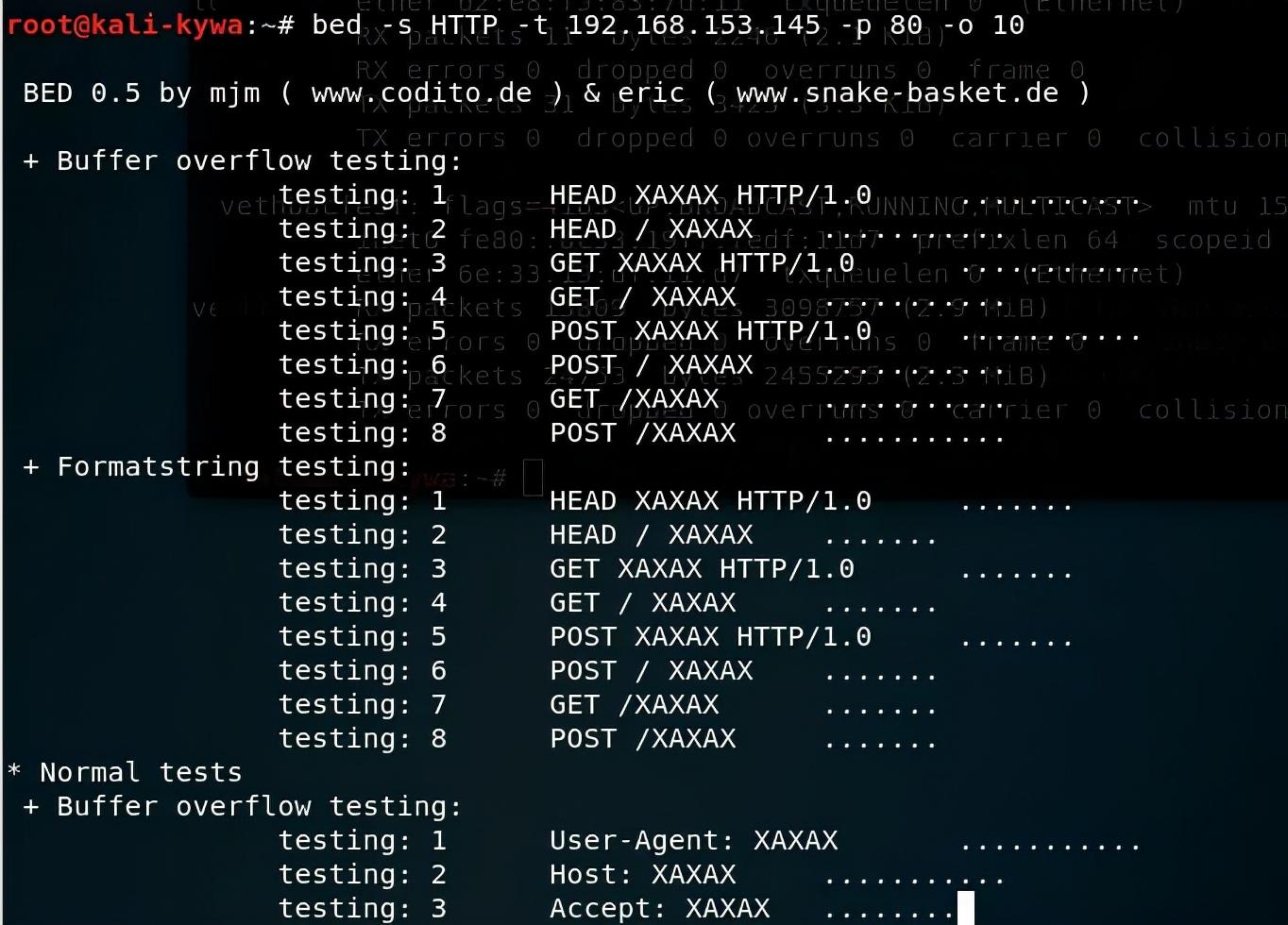

也可以直接使用bed命令,若使用./bed.pl命令,须要在该文件所在目录下执行。举个简单的反例,如今有一个http服务器在主机192.168.153.145的80端口,你企图使用BED来找到它的漏洞,这么你须要执行的命令为:bed-sHTTP-t192.168.153.145-p80-o10

或则在/usr/share/bed目录下执行命令:./bed.pl-sHTTP-t192.168.153.145-p80-o10

假如它有漏洞,BED将会显示错误。例如若在上图Normaltests中+Bufferoverflowtesting的“testing:3”下显示了类似“attemptfailed”这样的报错,则说明程序在进行第3项缓冲区溢出测试时出现了错误,也就是说这儿可能存在缓冲区溢出问题。这么我们就要按照报错进行调查,首先要调查特定测试模块,检测测试指令(/bed/bedmod/http.pm文件),之后将目标程序恢复到正常状态,降低BED的超时时间,再进行几次重复实验,一步步确认问题是否真的存在。经过多次测试验证虚拟主机 linux,就可以判定出漏洞出现的位置,之后通过手工执行验证、代码初审等方法找出漏洞的具体触发机制,因而加以借助。

最后,一上去动手试试吧!

参考链接:

针对通讯合同的开源的Fuzz工具——Doona

1、什么是Doona

Doona承继自BED,是BED的分支。它在BED的基础上修正了一些buglinux标准教程,并添加了一些新的功能,比如dump测试用例到标准输出流中,支持中断以及恢复测试等。据悉,它降低了一些插件,如proxy、rtsp、tftp、whois等。Doona对各个插件扩展了功击荷载(俗称为模糊用例),可以更彻底地检查目标是否有潜在的缓冲区溢出和低格字符串等漏洞。

2、Doona的简单使用

跟BED一样,Doona也是KaliLinux系统自带的一个测试工具。其相关文件通常储存于/usr/share/doona目录下。

在终端输入“doona”并执行,即可见到Doona的使用方式。

这儿给出了Doona的基本使用命令格式:./doona.pl-m[module],注意,该命令是以执行文件的方式进行的,需步入到doona.pl文件所在目录下(即/usr/share/doona目录)执行。也可以直接执行doona-m[module]。

其中,-m用于指定模块,可以是说明中列举DICT、FINGER、FTP等,此项是必要的,是可选项,你可以按照自己的需求选择说明中的选项;-c表示在每位模糊案例以后执行健康检测;-t用于指定目标主机;-p指定端口;-o用于设置超时;-r用于在测试用例索引处恢复模糊测试;-k标志表示继续尝试直至服务器通过健康检测;-d将测试用例轮询到标准输出(与-r结合使用);-M设置目标在第个案例后停止;-h是帮助选项。

举个反例,我想使用HTTP插件(-mHTTP)来对目标192.168.153.23(-t192.168.153.23)进行模糊测试,并设置该目标在第5个案例后停止(-M5),我将执行:doona-mHTTP-t192.168.153.23-M5

下边我将使用doona来对进行模糊测试。

首先通过ping得到它的IP地址

执行命令:doona-mHTTP-t220.181.38.251,开始测试

参考链接: