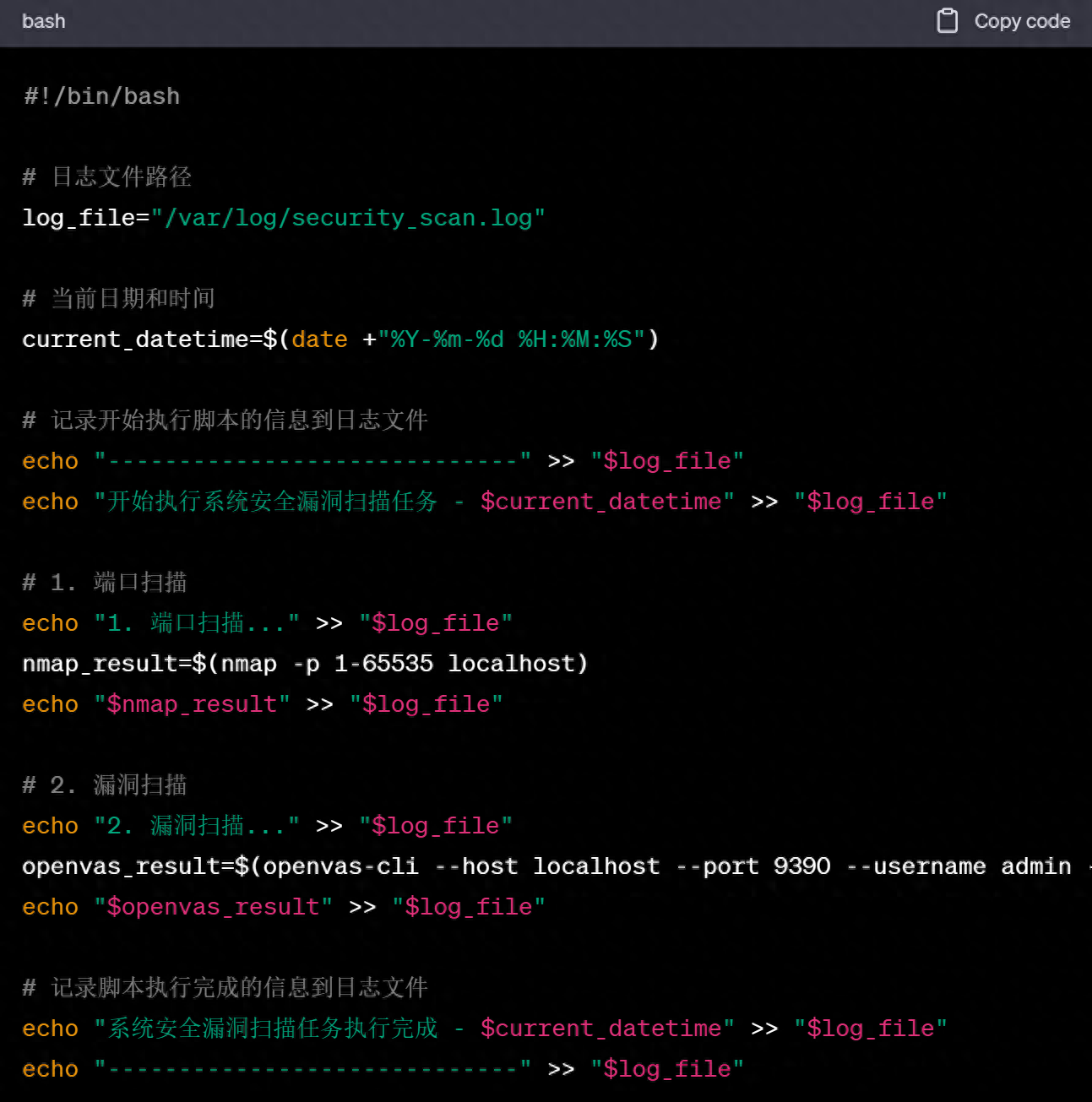

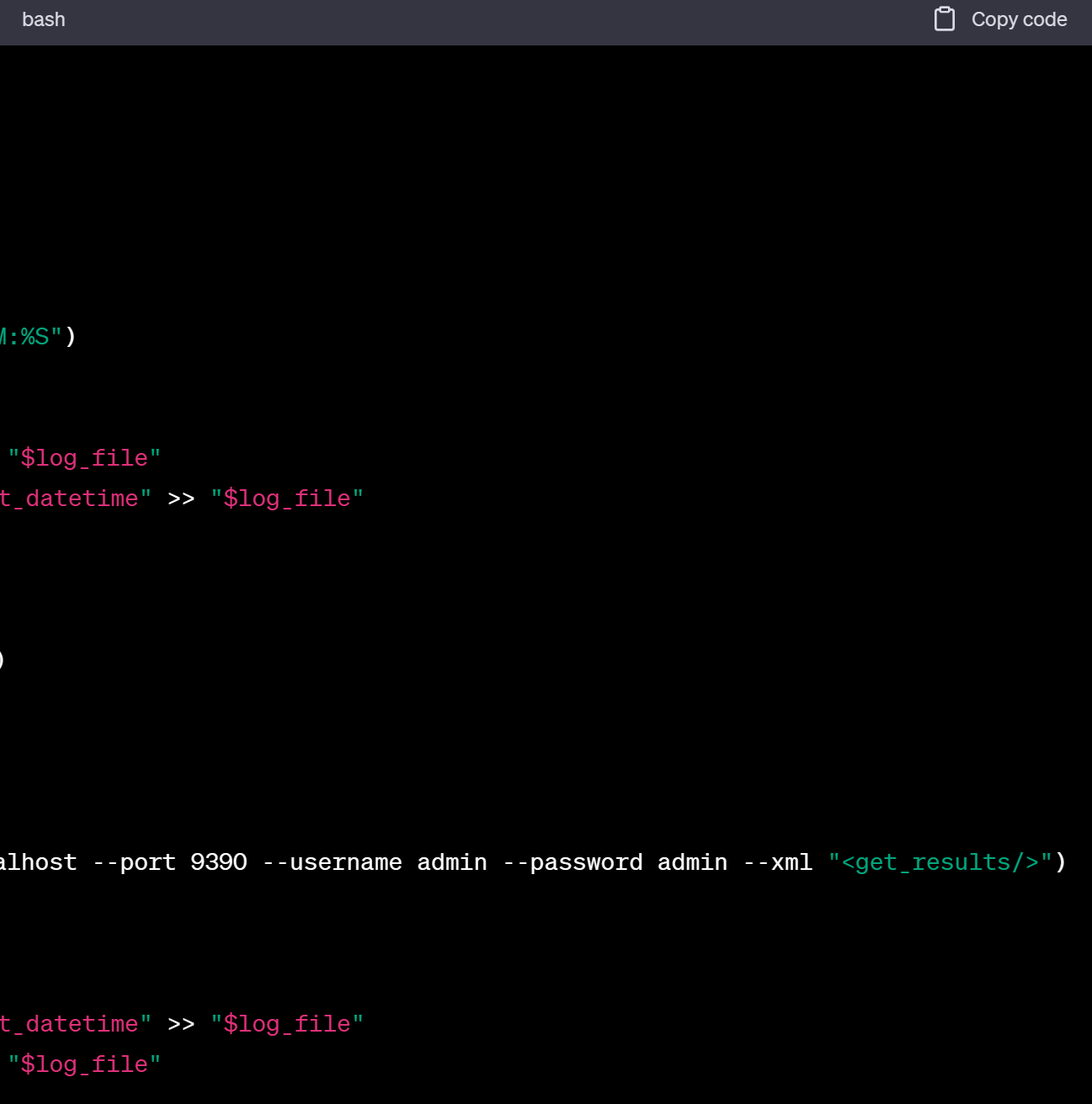

安全漏洞扫描是一个复杂而敏感的任务linux 漏洞扫描,须要使用专业工具进行。一个简单的示例脚本,它使用开源工具nmap进行端口扫描,以及OpenVAS进行漏洞扫描。请注意,这个脚本仅为示例linux 漏洞扫描android linux,实际使用中须要慎重,而且须要更复杂的配置和权限。

请注意以下几点:

请确保在执行脚本之前对系统进行备份,并在具体使用中慎重操作,以免造成系统不稳定或不可用。脚本中使用了nmap进行端口扫描和OpenVAS进行漏洞扫描,确保这种工具已然正确安装在您的系统上。OpenVAS的使用须要特定的配置和访问权限,请按照您的实际情况进行调整。安全漏洞扫描可能会形成大量的输出,按照须要将结果输出到特定的文件或中央日志服务器。

改进和订制系统安全漏洞扫描脚本的一些建议:

定期执行:将脚本添加到定期执行的计划任务中,便于定期进行系统安全漏洞扫描。

bashCopycode

#在crontab中添加以下行,每周执行一次00**0/path/to/your/script.sh

结果处理:将扫描结果发送到管理员邮箱或中央日志服务器linux系统入门学习,便于及时获取并剖析。

bashCopycode

#将扫描结果发送到管理员邮箱cat"$log_file"|mail-s"SecurityScanResults"

安全准则检测:脚本执行前,检测系统是否符合一些基本的安全准则,比如是否存在毋须要的开放端口等。

bashCopycode

#在端口扫描前,检测是否存在毋须要的开放端口unnecessary_ports=$(netstat-tuln|grepLISTEN|awk'{print$4}'|cut-d:-f2|grep-E'80|443')if[-n"$unnecessary_ports"];thenecho"警告:系统存在毋须要的开放端口($unnecessary_ports)。">>"$log_file"fi

安全性和权限:确保脚本和相关目录的访问权限遭到限制。

bashCopycode

#脚本权限chmod700/path/to/your/script.sh

异常处理:添加异常处理机制,比如在工具不可用时给出警告。

bashCopycode

#检测工具是否可用if!command-vnmap&>/dev/null||!command-vopenvas-cli&>/dev/null;thenecho"错误:安全扫描工具未正确安装。请复查安装情况。">>"$log_file"exit1fi

请按照实际需求和系统配置对脚本进行适当的更改。